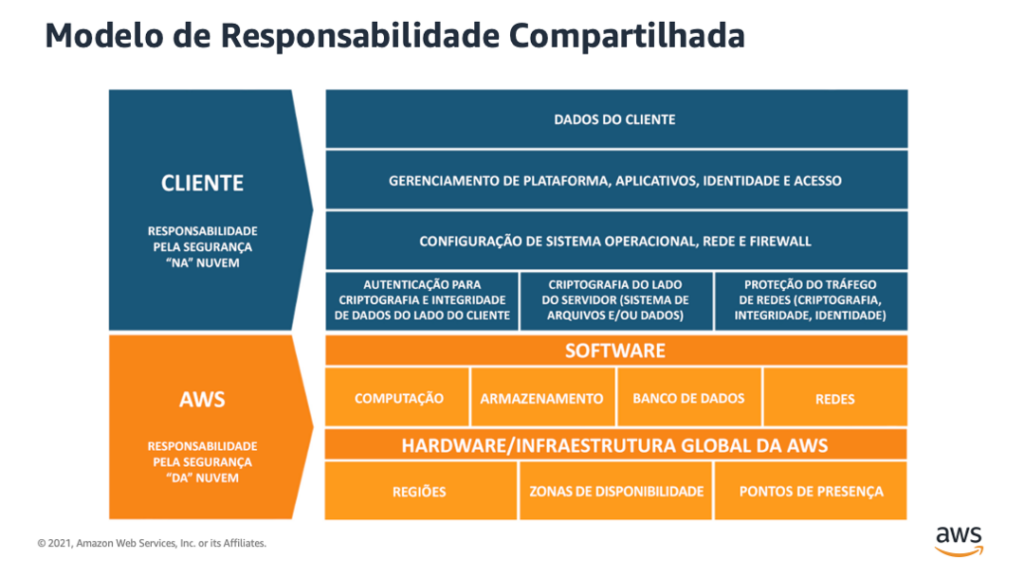

Migrar para a nuvem não significa que o ambiente já está automaticamente seguro. A infraestrutura da Amazon Web Services é muito robusta, mas a configuração dos recursos continua sendo responsabilidade de quem opera a conta.

Esse é o modelo de responsabilidade compartilhada. A AWS protege a infraestrutura, e o cliente protege os dados e as configurações.

Na prática, a maioria dos problemas de segurança não vem de falhas da nuvem. Vem de configurações simples que passam despercebidas. Separei alguns erros que ainda aparecem com frequência e que são relativamente fáceis de evitar.

Erro 1 – Buckets S3 públicos sem necessidade

Esse é provavelmente o erro mais comum.

O Amazon S3 permite deixar arquivos públicos quando isso faz sentido, como em um site estático. O problema é quando dados internos acabam expostos sem necessidade.

Às vezes é só um detalhe de permissão que passou batido e arquivos sensíveis ficam acessíveis na internet.

Como evitar

- ativar Block Public Access por padrão

- revisar permissões dos buckets

- evitar acesso público quando não for essencial

- usar criptografia para dados sensíveis

Se não precisa ser público, o melhor é assumir que não deve ser.

Erro 2 – Usar a conta root para tarefas do dia a dia

A conta root é a conta principal da AWS. Ela tem acesso total a tudo.

Usar essa conta para tarefas comuns aumenta muito o risco. Qualquer vazamento de credenciais ou erro humano pode impactar o ambiente inteiro.

O ideal é operar com usuários controlados via AWS Identity and Access Management.

Boas práticas básicas

- ativar MFA na conta root

- guardar as credenciais com segurança

- usar a root só em emergências

- criar usuários administrativos separados

A root não é conta de trabalho. É conta de cofre.

Erro 3 – Dar permissões maiores do que o necessário

Esse é um erro bem humano. Para resolver rápido, alguém recebe acesso total ao ambiente.

Funciona no curto prazo, mas aumenta o risco sem necessidade. Quanto mais permissões uma conta tem, maior o impacto de um erro ou uso indevido.

Como reduzir o risco

- aplicar o princípio do menor privilégio

- dar apenas os acessos necessários

- revisar permissões de tempos em tempos

Menos acesso não atrapalha. Organiza.

Erro 4 – Não ativar logs e auditoria

Sem logs, você não sabe o que aconteceu no ambiente.

O AWS CloudTrail registra ações feitas dentro da conta, como criação de recursos, mudanças de configuração e acessos. Isso ajuda tanto em auditoria quanto em investigação de problemas.

O básico que já ajuda muito

- ativar CloudTrail em todas as regiões

- armazenar logs com segurança

- manter histórico de auditoria

Logs não servem só para incidentes. Servem para gestão.

Erro 5 – Achar que segurança é configuração única

Segurança não é algo que se configura uma vez e esquece. O ambiente muda, usuários mudam, ameaças Segurança não é tarefa única. O ambiente muda, as pessoas mudam, e as ameaças também.

Monitoramento contínuo faz diferença, mesmo em ambientes pequenos. Serviços como o Amazon GuardDuty ajudam a identificar comportamentos suspeitos automaticamente.

Não precisa começar complexo. O importante é não deixar o ambiente abandonado.

Boas práticas

- revisões periódicas

- alertas básicos configurados

- monitoramento constante

Segurança é rotina.