Acesso remoto a instâncias EC2 faz parte da rotina de muitas equipes de cloud e infraestrutura. O problema é que, em muitos ambientes, esse acesso ainda depende de chaves SSH, portas abertas na internet ou hosts bastion, o que aumenta a complexidade operacional e amplia a superfície de risco.

O AWS Session Manager, recurso do AWS Systems Manager, oferece uma abordagem mais segura e prática para administração de instâncias. Com ele, é possível abrir uma sessão em uma EC2 sem expor a porta 22, sem depender de SSH público e utilizando controle de acesso via IAM.

Neste artigo, você vai entender o que é o AWS Session Manager, quais requisitos precisam estar habilitados na instância EC2 e como iniciar uma conexão tanto pelo Console da AWS quanto pela AWS CLI.

O que é o AWS Session Manager?

O AWS Session Manager é um recurso gerenciado do AWS Systems Manager que permite acessar instâncias EC2 de forma segura e centralizada. Em vez de depender de uma conexão SSH tradicional, a sessão é estabelecida com base em permissões do IAM e no agente do Systems Manager instalado na instância.

Na prática, isso traz vantagens importantes:

- elimina a necessidade de expor SSH ou RDP para internet

- reduz dependência de chaves privadas distribuídas manualmente

- melhora governança de acesso

- facilita auditoria e rastreabilidade das sessões

- simplifica o acesso operacional em ambientes controlados

Essa abordagem é especialmente útil para organizações que buscam reforçar segurança, padronizar acessos administrativos e reduzir riscos associados a portas abertas e credenciais mal gerenciadas.

Por que usar o AWS Session Manager no lugar do SSH tradicional?

O modelo tradicional de acesso por SSH costuma funcionar, mas traz desafios conhecidos. Entre eles estão a gestão de chaves, a necessidade de abrir portas no Security Group e a dificuldade de manter um controle centralizado sobre quem acessou cada instância.

Com o AWS Session Manager, o acesso passa a ser controlado por políticas do IAM e pelo Systems Manager. Isso significa mais segurança e mais visibilidade.

Benefícios práticos

- acesso sem porta SSH aberta

- menor exposição da instância

- autenticação baseada em identidade

- possibilidade de registrar sessões

- redução da necessidade de bastion host

Para ambientes que seguem boas práticas de hardening e governança, o Session Manager costuma ser uma das formas mais recomendadas de administração remota em EC2.

O que é necessário para habilitar o AWS Session Manager na EC2?

Antes de iniciar uma sessão, a instância precisa atender alguns requisitos básicos.

1. Perfil IAM anexado à instância

A instância EC2 deve possuir uma role com permissões para se comunicar com o AWS Systems Manager.

Em geral, isso é feito anexando uma política gerenciada apropriada à role da instância.

2. SSM Agent instalado e ativo

O agente do Systems Manager precisa estar presente na instância e funcionando corretamente. Muitas AMIs da AWS já trazem esse componente instalado por padrão, mas isso deve ser validado.

3. Conectividade com os endpoints necessários

A instância precisa conseguir se comunicar com o serviço Systems Manager. Isso pode ocorrer por internet/NAT ou por endpoints privados, dependendo da arquitetura do ambiente.

4. Permissões do usuário ou role que vai iniciar a sessão

Além da instância estar pronta, o operador também precisa ter permissões adequadas no IAM para abrir sessões no Session Manager.

Como acessar uma instância EC2 com AWS Session Manager pela AWS CLI

Para equipes que trabalham no terminal, a AWS CLI é normalmente o caminho mais rápido.

Depois de autenticar no ambiente AWS com um usuário ou role autorizado, basta iniciar a sessão com o comando abaixo:

aws ssm start-session --target <instance-id>

Substitua <instance-id> pelo ID real da instância EC2.

Exemplo

aws ssm start-session --target i-0123456789abcdef0

Quando a sessão for iniciada com sucesso, o terminal abrirá o shell da instância.

Quando esse método é mais útil?

- operações rápidas

- troubleshooting

- administração recorrente via terminal

- times que já usam AWS CLI no dia a dia

Como acessar uma instância EC2 com AWS Session Manager pelo Console da AWS

Também é possível abrir a sessão diretamente pelo Console, o que facilita para usuários que preferem interface gráfica.

Passo a passo

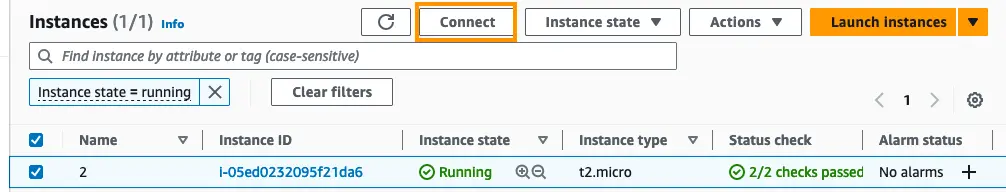

- Acesse o Console da AWS

- Entre no serviço EC2

- Selecione a instância desejada

- Clique em Conectar

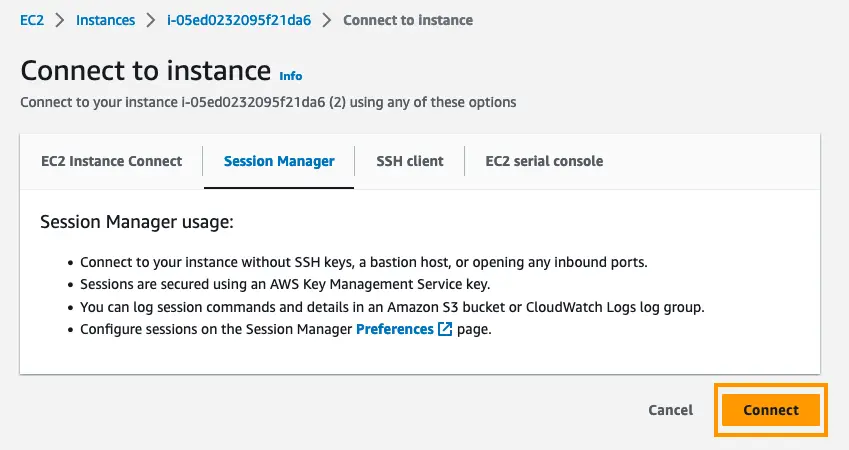

- Escolha a opção Session Manager

- Inicie a sessão

Se a instância estiver corretamente configurada e seu acesso tiver as permissões necessárias, a conexão será aberta diretamente no navegador.

Quando usar o Console?

- acessos ocasionais

- validações rápidas

- equipes menos focadas em CLI

- operações assistidas ou demonstrações

Esse método é simples e reduz a necessidade de configurações locais além do próprio acesso à conta AWS.

Como verificar se a instância está pronta para o Session Manager

Se a conexão não funcionar, vale revisar alguns pontos antes de investigar mais a fundo.

Checklist rápido

- a instância possui role IAM associada?

- o SSM Agent está instalado?

- o agente está em execução?

- a instância possui saída para os endpoints do Systems Manager?

- o usuário ou role que iniciou a sessão tem permissão suficiente?

- a região selecionada na CLI ou no Console é a correta?

Esse checklist costuma resolver boa parte dos casos em que a sessão não inicia.

Exemplo de uso do AWS Session Manager em ambientes mais seguros

O Session Manager é particularmente útil em arquiteturas onde a instância está em sub-rede privada e não deve receber acesso administrativo vindo diretamente da internet.

Nesses cenários, a equipe consegue manter a instância mais protegida, sem abrir porta 22 para 0.0.0.0/0 e sem criar dependência de bastion host apenas para acesso operacional.

Isso fortalece a postura de segurança e ajuda a alinhar o ambiente com boas práticas de acesso administrativo na AWS.

Boas práticas ao usar AWS Session Manager

Adotar o Session Manager já é um avanço, mas algumas boas práticas deixam o uso ainda mais maduro.

Recomendações

- conceder acesso com menor privilégio via IAM

- registrar e auditar sessões sempre que possível

- revisar periodicamente quem pode iniciar sessões

- evitar manter SSH aberto sem necessidade

- usar VPC endpoints quando o ambiente exigir tráfego privado

- padronizar o uso do Session Manager em workloads administrativos

Esses pontos ajudam a transformar o Session Manager em um controle efetivo de segurança, e não apenas em um método alternativo de login.

AWS Session Manager ou SSH: qual faz mais sentido?

Na maioria dos ambientes corporativos, o AWS Session Manager tende a ser a melhor opção para acesso administrativo de rotina, especialmente quando a prioridade é reduzir exposição e centralizar controle.

O SSH ainda pode existir em situações específicas, mas depender exclusivamente dele em ambientes modernos costuma gerar mais esforço operacional e mais risco do que o necessário.

Em vez de distribuir chaves e abrir portas, o Session Manager permite trabalhar com identidade, auditoria e governança, o que torna o processo mais consistente com uma estratégia de cloud security bem definida.

Conclusão

O AWS Session Manager é uma das formas mais práticas e seguras de acessar instâncias EC2 na AWS. Ele reduz a dependência de SSH tradicional, melhora o controle de acesso com IAM e ajuda a diminuir a exposição do ambiente.

Se a sua equipe ainda depende de portas abertas, chaves espalhadas ou bastion hosts para administração rotineira, vale considerar a adoção desse recurso como padrão operacional.

Ao configurar corretamente a instância, a role IAM e o acesso do operador, você consegue iniciar sessões com rapidez, segurança e mais governança, tanto pelo Console quanto pela AWS CLI.

fale com nossos especialistas e conheça nossos serviços gerenciados em cloud