Utilizando análise estática e dinâmica com CodeGuru Security baseada em Machine Learning para detectar vulnerabilidades de OWASP Top 10 antes do deployment de funções Serverless.

A Complexidade da Segurança Serverless

A adoção de arquiteturas Serverless com AWS Lambda transformou o desenvolvimento de software, permitindo que engenheiros foquem na lógica de negócios sem gerenciar servidores. Com o amadurecimento das APIs e microserviços orientados a eventos, o Lambda tornou-se a espinha dorsal de muitas operações críticas. Contudo, a abstração da infraestrutura não remove a responsabilidade sobre a segurança do código da aplicação.

Atacantes mudaram seu foco da infraestrutura (SO, rede) para o código da aplicação (Layer 7). Vulnerabilidades tradicionais do OWASP Top 10 — como injeções, quebra de controle de acesso e exposição de dados sensíveis — continuam presentes e são frequentemente exacerbadas pela natureza efêmera e altamente distribuída do serverless. Para combater isso, a AWS introduziu e aprimorou o Amazon CodeGuru Security, um serviço que utiliza Machine Learning para analisar código e detectar vulnerabilidades em tempo real, integrando a segurança diretamente no ciclo de vida do desenvolvedor (shift-left).

O Que é o Amazon CodeGuru Security?

O CodeGuru Security é uma ferramenta de teste de segurança de aplicações (AST – Application Security Testing) baseada em ML. Diferente das ferramentas estáticas tradicionais (SAST) baseadas em regras rígidas que geram muitos falsos positivos, o CodeGuru Security foi treinado com milhões de commits de código open-source e da própria Amazon para entender o contexto e a intenção do desenvolvedor.

Ele oferece dois tipos de análise cruciais para o AWS Lambda:

- Análise Estática (SAST): Examina o código-fonte (Python, Node.js, Java) em busca de padrões de vulnerabilidades conhecidos.

- Análise Dinâmica Contextual: Entende como os dados fluem através da aplicação, identificando se dados não confiáveis (tainted data) provenientes de uma requisição HTTP do API Gateway chegam sem sanitização a uma chamada de banco de dados DynamoDB, por exemplo.

Vulnerabilidades Críticas em Foco para AWS Lambda

As atualizações recentes do CodeGuru Security trouxeram modelos de ML otimizados para padrões de codificação específicos de serverless em 2026. A ferramenta foca em detectar falhas que ferramentas genéricas costumam perder:

- Injeção de Comando (Insecure Deserialization): Em funções Lambda que processam eventos complexos, deserializar dados não confiáveis pode levar à execução remota de código (RCE). O CodeGuru Security identifica tentativas de uso de funções perigosas de deserialização em bibliotecas populares.

- Injeção de Código em Motores de Template: Para Lambdas que geram e-mails ou HTML dinamicamente, a ferramenta detecta se entradas de usuário estão sendo renderizadas diretamente em motores como Jinja2 ou Pug sem o escaping correto, prevenindo XSS (Cross-Site Scripting).

- Segredos Expostos: Identifica chaves de API, tokens de autenticação ou credenciais de banco de dados hardcoded no código ou em variáveis de ambiente não criptografadas, sugerindo a migração para o AWS Secrets Manager.

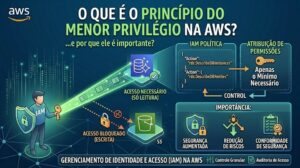

- Permissões IAM Excessivas via Código: Analisando a intenção do código (ex:

s3.getObject), o CodeGuru pode cruzar dados com o IAM Access Analyzer para alertar se a Role de execução do Lambda possui permissões des3:*, violando o princípio do privilégio mínimo.

Integração em CI/CD: Parando Builds Inseguros

A segurança só é eficiente se for aplicada de forma determinística. O CodeGuru Security oferece integração profunda com ferramentas de CI/CD, como AWS CodePipeline, GitHub Actions e GitLab CI.

Neste workflow padrão:

- Um desenvolvedor faz commit de um novo código de função Lambda.

- O pipeline de CI/CD é acionado.

- O CodeGuru Security varre o repositório automaticamente.

- Se uma vulnerabilidade de severidade “Alta” ou “Crítica” for detectada, o build falha. O deployment da função Lambda para o ambiente de Staging ou Produção é bloqueado.

- O desenvolvedor recebe o feedback imediatamente dentro do seu pull request ou no console do AWS CodeGuru.

Abertura do Amazon Inspector Serverless

O Amazon Inspector expandiu a capacidade de invocar o motor do CodeGuru Security de forma contínua, mesmo após o deployment da função Lambda.

Se o Inspector Serverless detectar que uma biblioteca Python usada pela sua função Lambda possui uma nova vulnerabilidade crítica (CVE) que acabou de ser descoberta, ele emite um alerta para o Security Hub. Isso garante que suas funções serverless em produção sejam monitoradas contra novas ameaças, e não apenas no momento do build.

5. Remediação Automatizada e Custo de Falsos Positivos

O maior custo de ferramentas de AppSec não é a licença, é o tempo dos desenvolvedores analisando falsos positivos. O CodeGuru Security reduz isso drasticamente ao fornecer sugestões de Remediação Automatizada baseadas em ML.

Em vez de apenas apontar que há um risco de injeção, o CodeGuru apresenta um bloco de código sugerido contendo a sanitização correta (escape_string(user_input)), pronto para ser copiado e colado. Isso educa o desenvolvedor e reduz o tempo de correção de vulnerabilidades de dias para minutos. Para CTOs e FinOps, isso representa uma economia significativa de horas de engenharia valiosas.

Conclusão

Delegar a segurança das suas APIs de AWS Lambda exclusivamente para o Amazon API Gateway ou WAF é uma estratégia incompleta. A segurança deve começar na fonte: no código. O Amazon CodeGuru Security fornece a blindagem automática que microserviços efêmeros exigem em 2026. Ao integrar a análise baseada em Machine Learning diretamente no pipeline de desenvolvimento, você não apenas protege sua empresa de ataques do OWASP Top 10, mas capacita seus desenvolvedores a criarem softwares intrinsecamente seguros sem perder a agilidade inerente ao modelo serverless.

Sobre a KXC Partner

A KXC Partner apoia empresas na evolução de sua maturidade em nuvem, com foco em governança, otimização de custos, segurança e automação.

Acompanhe nosso blog para mais conteúdos técnicos e estratégicos sobre AWS e transformação digital.